MDS CLOUD - NUVEM PARA FÁBRICAS DE SOFTWARE

Data Center

Solução confiável em nuvem para performance e estabilidade de sistemas e bancos de dados

Somos líderes em serviços de nuvem e oferecemos uma solução de qualidade, que atende às suas demandas empresariais.

ERP SAAS

Que tal fazermos uma parceria para vender o seu ERP hospedado na nuvem mais rápida do mercado?

Somos uma empresa especializada em serviços de Cloud Solution, oferecendo soluções personalizadas e eficientes para atender às suas necessidades de negócios.

NUVEM PARA FÁBRICAS DE SOFTWARE

Seu sistema na nuvem com

a MDS CLOUD

100% administrada pela MDS

Crescimento Exponencial

Performance (taxa de IOPS, 30 mil IOPS)

+ 1200 Clientes

5000 servidores em nuvem

Programa especial para desenvolvedores de Software

Torne o seu ERP em Saas

Utilize nosso suporte técnicos 24x7 para diminuir custos de operação

Infraestrutura de Nuvem performática

Estabilidade para não parar nunca

CONHEÇA NOSSAS SOLUÇÕES

Soluções Cloud

Somos líderes em serviços de nuvem e oferecemos uma solução de qualidade, que atende às suas demandas empresariais.

Soluções de Backup

Nossa solução de backup em nuvem permite que você faça backup de todos os seus dados importantes de maneira eficiente e segura.

DBA Remoto

Uma das vantagens de contar com o apoio de um DBA remoto é a flexibilidade e a redução de custos.

ERP Saas

Garanta que todo cliente tenha recursos de sobra, totalmente escaláveis para evitar problemas com atualização de sistema.

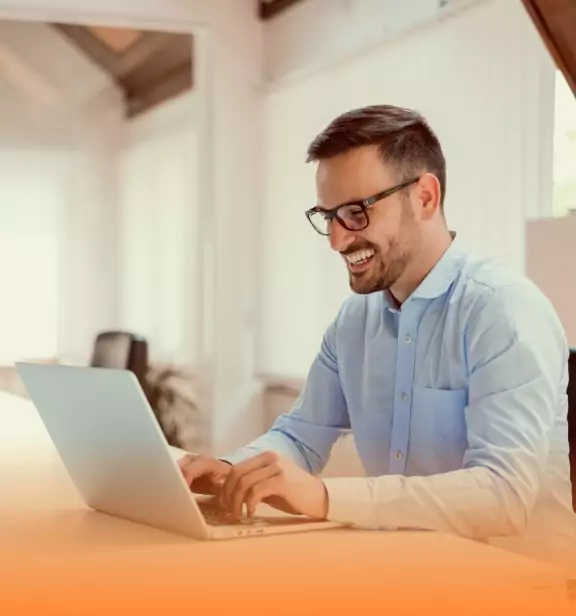

Casos de sucesso

Com nossa infraestrutura de ponta e servidores poderosos, você experimentará um desempenho excepcional em seus aplicativos e processos.

Aproveite os benefícios da nuvem e experimente as soluções de nuvem da MDS Cloud. Entre em contato conosco hoje mesmo para descobrir como podemos impulsionar o sucesso de seus sistemas e bancos de dados, proporcionando desempenho excepcional e estabilidade confiável.

Alfa Tecnologia

Host Hotel Systems Brasil

Solution

HSPOT - Gestão de Internet

Grupo Green Automóveis

NOSSAS CERTIFICAÇÕES